Segurança da Informação para todos: Proteja você e sua empresa contra ameaças cibernéticas

O valor da informação na cibersegurança - Apresentação

Olá! Boas-vindas ao curso de Cibersegurança para Todos. Meu nome é Rodrigo Caneppele e serei seu instrutor ao longo das próximas aulas.

Audiodescrição: Rodrigo é um homem de pele branca, cabelos curtos e castanhos, e veste uma camiseta azul-escura. À sua frente, um microfone apoiado num suporte de mesa. Ao fundo, um ambiente de iluminação rosa, roxa e azul, e uma estante com itens decorativos.

Você já caiu ou conhece alguém que caiu em algum golpe na internet? Recebeu uma mensagem suspeita no celular, via SMS, WhatsApp, ou até mesmo por e-mail, dizendo que era do banco, de uma loja virtual ou empresa cujo serviço você assina, com um link para acessar um site e digitar suas informações pessoais ou até mesmo instalar um aplicativo no seu computador ou smartphone?

Esse tipo de crime está crescendo cada vez mais e é muito comum. E não pensem que ele só atinge pessoas mais velhas! Esse tipo de golpe é recorrente e muitas pessoas, mesmo as mais jovens, se não tiverem conhecimento, acabam caindo. Esse curso é justamente para tratarmos sobre como nos proteger disso.

Convidamos vocês para esse curso focado em cibersegurança. Embora o tema seja relacionado com tecnologia, esse curso é para todas as pessoas, e não focado apenas para quem trabalha com tecnologia e segurança da informação.

O que aprenderemos?

Neste curso, vamos aprender o que é a área de segurança da informação e a sua sub-área chamada cibersegurança, focada no mundo digital e relacionada com dispositivos eletrônicos, redes, sistemas e tudo isso que influencia a nossa vida diariamente — por meio dos nossos computadores, celulares, tablets, relógios e qualquer outro gadget conectado à internet. Como podemos concluir, estamos constantemente vulneráveis aos ciberataques.

Nesse sentido, vamos conhecer as principais ciberameaças, entendendo como esses criminosos utilizam diferentes ferramentas e técnicas para nos atacar ou obter os nossos dados pessoais, como dados de cartão de crédito, por exemplo, para gerar prejuízos financeiros.

Vamos também aprender as principais técnicas de proteção contra ciberataques, visando reduzir as chances de sermos vítimas desses golpes. Abordaremos tópicos como senhas seguras, políticas de segurança de senhas, instalação de antivírus, atualização de software e outros temas relevantes. Nosso objetivo é maximizar nossa proteção e evitar nos tornarmos alvos de cibercriminosos.

Além disso, vamos discutir também como funciona a segurança digital em um ambiente corporativo. Tudo o que aprendermos neste curso valerá tanto para você como pessoa física, na sua vida pessoal, quanto para uma empresa.

Se você trabalha em uma empresa, independentemente da área ou do cargo, segurança da informação é um assunto importante, afinal, lidamos com os dados da nossa empresa e dos clientes dessa empresa. Os criminosos também direcionam muitos ataques para as empresas, visando obter dados e divulgar essas informações.

Tendo isso em vista, vamos conhecer a área de segurança da informação e cibersegurança de uma empresa, seus cargos, perfis, responsabilidades, políticas, normas e certificações relacionadas com segurança no ambiente corporativo.

Pré-requisitos

Este curso não tem nenhum pré-requisito. Qualquer pessoa pode fazer esse curso, pois não se trata de curso técnico de programação ou infraestrutura, mas um curso aberto para qualquer pessoa que queira aprender sobre cibersegurança, como identificar ataques e como se proteger no dia a dia ou na empresa.

Encontraremos você na primeira aula, a seguir!

O valor da informação na cibersegurança - O valor da informação

Vamos começar nosso curso focado em cibersegurança e, nesta primeira aula, o foco será na parte de informação.

Produção e armazenamento de informações

Nós produzimos informação o tempo inteiro. Nosso cérebro é uma máquina poderosa e, conforme crescemos, desenvolvemos a habilidade de consumir e armazenar cada vez mais informação.

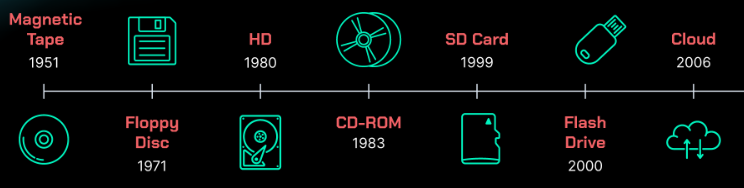

Se pensarmos no meio digital, precisamos ter dispositivos capazes de armazenar toda essa informação, assim como nosso cérebro. No início da era da computação, tínhamos cartões perfurados e fitas magnéticas, depois surgiu o HD, o disquete, CD, SD, pendrives, e assim as tecnologias foram evoluindo, conforme a linha do tempo abaixo demonstra:

Antigamente, os dispositivos eletrônicos eram gigantescos, ocupavam uma sala inteira, e foram diminuindo de tamanho físico, mas aumentando a capacidade de armazenamento. A tecnologia precisou evoluir para conseguir armazenar mais e mais informação - esta que só se acumula com a história da humanidade.

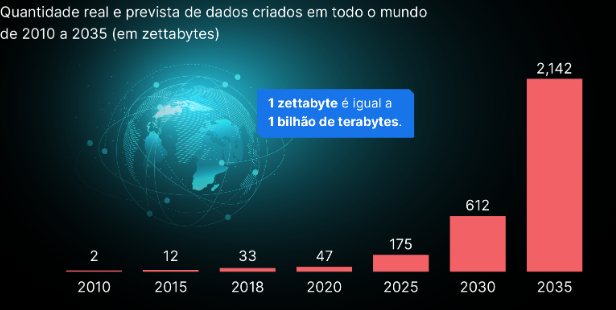

Existem várias pesquisas e estudos que mostram essa necessidade de espaço de armazenamento de informações. O gráfico abaixo faz uma projeção e mostra que vamos precisar de cada vez mais armazenamento, com uma estimativa de que o mundo vai processar aproximadamente 2.142 zettabytes até o ano de 2035.

Um zettabyte é equivalente a um bilhão de terabytes. Hoje em dia, os HDs dos computadores têm de um a dois terabytes de capacidade de armazenamento, e já cabe bastante coisa!

No entanto, o mundo terá um bilhão de terabytes, que seria um zettabyte, de informação produzida em 2035. É muita coisa! Por isso, precisamos que esses dispositivos evoluam cada vez mais para conseguir armazenar e distribuir essas informações.

Informação é ouro (ou petróleo)!

A informação se tornou algo essencial nas nossas vidas. Clive Humby, um pesquisador e matemático especialista em data science (ciência de dados), cunhou a seguinte frase:

"Data is the new oil" ("O dados são o novo petróleo").

Antigamente, tínhamos os metais preciosos, como ouro, depois veio o petróleo como o item mais valioso para a humanidade. Mas já faz um bom tempo que o petróleo não ocupa mais esse posto, e sim as informações.

Estamos usando redes sociais nos nossos computadores e celulares o tempo todo, seja para uso pessoal ou no trabalho, e com isso estamos pesquisando, produzindo e compartilhando informações constantemente.

Inclusive, podemos refletir: quais informações você compartilha diariamente? Provavelmente, você acessa vários sites, aplicativos e serviços, e com isso está consumindo, produzindo e compartilhando suas informações pessoais com eles.

Mas, já que os dados são tão valiosos, temos que tomar um certo cuidado com onde armazenamos essas informações e onde as compartilhamos, e com quem compartilhamos essas informações tão valiosas. O perigo é justamente acontecer um vazamento, um acesso indevido a esses dados.

Uma notícia de junho de 2024 veiculou que a Ticketmaster, uma grande empresa de ingressos de shows e eventos, sofreu um ataque hacker. A companhia confirmou que houve uma invasão à sua base de dados e, por consequência, o vazamento de informações de 560 milhões de clientes no mundo inteiro, inclusive de brasileiros.

Imagine que você tem seus dados pessoais, como nome, CPF, data de nascimento, e-mail, endereço e dados de cartão de crédito, registrados na base de dados dessa empresa. São informações valiosas para você e, para um criminoso, mais ainda. Ele sabe que os dados são mais valiosos que petróleo, então vai tentar acessar essas informações a todo custo.

Por isso, precisamos ter cuidado com os lugares onde inserimos nossos dados pessoais, garantindo que eles estão seguros, de maneira a evitar o acesso indevido a eles.

Você corre riscos!

Com os dados desprotegidos, corremos riscos como:

- Roubo de identidade. Se uma pessoa tem acesso aos seus dados pessoais, ela pode abrir uma conta ou contratar um serviço no seu nome, por exemplo, se passando por você (a depender da segurança oferecida pela empresa em questão).

- Perdas financeiras. São frequentes as notícias de cibercriminosos que invadem dispositivos pessoais e conseguem acessar dados bancários, por exemplo, e realizar transações, causando prejuízo.

- Danos à reputação. Com acesso às nossas redes e informações pessoais, uma pesso pode fazer um grande estrago à nossa reputação. Além disso, uma grande falha de segurança como vazamento de dados pode causar um impacto negativo na imagem de uma empresa.

Proteja seus dados

Perceba que nossos dados são tão valiosos quanto nossos bens pessoais, como casa, carro e dispositivos eletrônicos. E, assim como você provavelmente tranca sua casa com uma chave e contrata um seguro para o seu carro, o mesmo zelo e proteção deve ser direcionado aos seus dados.

Porém, como nossos dados, no geral, estão no mundo virtual e não temos acesso físico a eles, ccabamos não tendo muita noção de segurança dos dados. Afinal, como proteger algo que é virtual? Não é tão óbvio! Mas precisamos proteger nossos dados para que eles não caiam nas mãos de criminosos.

A responsabilidade da segurança dos dados, pensando agora num ambiente corporativo, é de todo mundo!

Claro, se houver uma área de tecnologia especializada em segurança na empresa, ela vai criar novas barreiras e mecanismos para proteger os dados e evitar o acesso indevido. Mas também é responsabilidade de todas as outras pessoas, porque muitas vezes esses ataques acontecem por falha humana, como esquecer de seguir alguma boa prática de segurança.

Vamos discutir esse assunto ao longo do curso, incluindo diferentes situações em que isso pode acontecer. Sendo assim, aprenderemos uma série de boas práticas de segurança para evitar vazamentos de dados.

Vamos adiante!

O valor da informação na cibersegurança - Segurança da informação

Entendemos que a informação é um ativo valioso tanto para nós, no nosso dia a dia, quanto para as empresas. Portanto, surge a necessidade de proteger essa informação, seja ela física ou digital, tornando-a o mais segura possível, pois existem diversas ameaças a elas.

Perguntamos então: suas informações estão seguras? Reflita por um momento. Será que suas informações estão protegidas contra cibercriminosos que tentam acessá-las? Ou contra criminosos comuns, se for uma informação física e não digital? Precisamos ter um cuidado especial com nossas informações, já que são algo tão valioso e os criminosos estão cientes disso.

Ameaças à informação

Pensando em um contexto empresarial, a informação não é apenas digital, ou seja, não existe apenas em documentos, PDFs, imagens e outros arquivos no computador. Ela existe em todo o ambiente empresarial. Existe a informação física, um documento impresso com informações sigilosas, ou mesmo circulando em uma reunião que trata de assuntos sensíveis e confidenciais.

Portanto, a informação toma vários formatos, seja impresso, falado ou digital. Sendo assim, precisamos pensar na segurança de todos esses formatos de informação.

Como as informações possuem vários formatos distintos, estão sujeitas a diferentes tipos de ameaças.

Podemos sofrer ameaças de falhas humanas, como uma pessoa que deixou um computador desbloqueado, sem senha ou com uma senha fraca. Erros humanos acontecem, isso faz parte da vida e, às vezes, isso pode causar a exposição da informação para acessos indevidos.

Mas, além da falha humana, as nossas informações estão sujeitas à falha tecnológica. Um cibercriminoso (também conhecido como hacker) explora vulnerabilidades em sistemas, aplicações e redes para acessar informações sigilosas.

Nossas informações também estão sujeitas à falhas naturais, como incêndios ou enchentes. O que aconteceria com as informações, sejam físicas ou digitais, em caso de um incêndio em uma empresa?

Todos esses são perigos de naturezas distintas, mas todos eles ameaçam a informação e podem gerar um grande prejuízo, seja para você ou para a sua organização.

Segurança da informação

Diante dessas ameaças, surge a dificuldade e a dúvida: como proteger os diferentes tipos de informação que existem na empresa em que trabalhamos, sejam físicas ou digitais?

Para isso, precisamos estruturar uma estratégia para identificar quais são as informações que temos, quais seus tipos e como protegê-las contra as diferentes ameaças que podem existir.

Com isso, surgiu a necessidade da criação de uma área focada na segurança da informação, seja ela digital ou física. Essa área tem o objetivo de proteger a informação, seja uma informação pessoal, seja uma informação da empresa ou também dos clientes dessa empresa.

Para garantir a segurança dessas informações, a área de segurança da informação deve fazer a gestão dos riscos, identificando os riscos que existem diante de determinadas informações, quais são as ameaças e as vulnerabilidades, e como controlar e minimizar esses riscos.

Isso envolve a criação de normas, políticas e conscientização a respeito da segurança da informação, além do treinamento das pessoas — afinal, a segurança é a responsabilidade de todas as pessoas.

Por mais que exista uma área especializada nessa tarefa de proteger os dados, ela acaba sendo parte do trabalho de todas as pessoas. Eventualmente, essa área vai ter que criar programas de treinamento para capacitar todas as pessoas colaboradoras da empresa a proteger informações.

Primordialmente, a área de segurança da informação deve pensar na continuidade do negócio. Imagine que um desastre, como um incêndio, acontece na empresa, ou mesmo um ataque hacker. A empresa pararia se os sistemas da empresa parassem temporariamente? O que aconteceria com o negócio? Ou seja, a área de segurança da informação se preocupa com a garantia de que esses riscos à informação não causem prejuízos à própria existência do negócio.

A segurança da informação é como se fosse esse guarda-chuva que vai proteger a empresa contra essas diferentes ameaças para minimizar os riscos desse tipo de impacto.

Pilares da segurança da informação

A segurança da informação, de maneira resumida, tem três principais pilares:

- Confidencialidade A confidencialidade diz respeito a quem pode ter acesso às informações. Se temos uma informação privada e restrita a um grupo de pessoas, trata-se de uma informação confidencial. Então, como garantir a confidencialidade dessas informações? Com senhas, sistemas de autenticação de acesso?

- Integridade A integridade se refere às modificações feitas nas informações após um ataque. Como descobrir que a informação não está mais íntegra, que ela foi manipulada e alterada?

- Disponibilidade A disponibilidade se refere a garantir que a informação esteja disponível para as pessoas que podem ter acesso, no momento em que ela for necessária.

Portanto, a segurança da informação foca em técnicas, práticas e políticas para garantir esses três pilares.

Como o tema central deste curso é mais voltado para a segurança digital, ou cibersegurança, vamos nos concentrar mais nela a partir de agora. No próximo vídeo, discutiremos sobre como funciona a cibersegurança, especificamente.

Sobre o curso Segurança da Informação para todos: Proteja você e sua empresa contra ameaças cibernéticas

O curso Segurança da Informação para todos: Proteja você e sua empresa contra ameaças cibernéticas possui 157 minutos de vídeos, em um total de 50 atividades. Gostou? Conheça nossos outros cursos de Segurança em DevOps, ou leia nossos artigos de DevOps.

Matricule-se e comece a estudar com a gente hoje! Conheça outros tópicos abordados durante o curso:

- O valor da informação na cibersegurança

- Ameaças cibernéticas

- Técnicas de proteção

- A área de segurança

- Governança